Curso Seguridad en Redes - MA01

¡Obtén un amplio panorama y recomendaciones prácticas sobre las tecnologías de seguridad e infraestructura más efectivas que pueden utilizarse para proteger la información que circula por las redes! Participa en nuestro “Curso de Seguridad en Redes” (MA01) y mejora la protección de tu información.

A lo largo de este curso se examinan temas como: amenazas, técnicas de autentificación, control de acceso, filtrado de tráfico, encripción, medidas de prevención y respuesta a contingencias. Se discutirán escenarios de implementación así como casos de estudio.

El curso incluye prácticas de laboratorio con equipo Cisco y servidores Linux y Microsoft.

A quién va dirigido

Administradores de redes, consultores, personal de soporte técnico, arquitectos de redes y diseñadores de redes se beneficiarán de participar en este curso.

Este entrenamiento se dirige a todos aquellos que tengan bajo su responsabilidad la operación y el aseguramiento de redes corporativas. También es un excelente refuerzo para todo profesional de redes o sistemas que desee mantener al día sus habilidades técnicas y ponerse al corriente en esta área.

Beneficios para el Participante

El curso brinda a los participantes un conocimiento de los ataques y amenazas sobre las redes, así como de las tecnologías y metodologías que permiten su protección. A través de una amplia discusión sobre los protocolos y herramientas existentes, el administrador de redes podrá seleccionar el nivel de protección adecuado para su red, y los mecanismos de prevención correctos. También se examinan muy brevemente las normas internacionales para la gestión de seguridad informática (familia ISO 27000).

Al finalizar el curso, el participante conocerá de primera mano técnicas y herramientas que le permitirán mejorar el nivel de protección en su red, así como la manera de establecer las políticas de seguridad en su organización.

Temario

Introducción a la Seguridad Informática

Debilidades, Amenazas y Ataques (Hacking)

– Tipos de atacantes

– Motivaciones del atacante

– Metodología de un atacante determinado

– Vulnerabilidades y ataques comunes

– Ataques por fuerza bruta

– Ingeniería social

– Ataques criptográficos

– Ataques sobre las redes

– Ataques de “día cero”

Administración de la Seguridad en Redes

– Qué queremos proteger

– Contra qué lo queremos proteger

. Diseño de políticas de seguridad

– Política corporativa de seguridad

– Políticas de uso aceptable

– Lineamientos de trabajo

– Líneas base y métricas

Tecnologías Criptográficas

– Encripción simétrica

– Encripción asimétrica

– Firmas digitales

– Certificados digitales

– SSL / TLS – la herramienta de encripción multiusos

– Navegación segura: HTTPS

Sistemas de Autentificación

|

Firewalls

Detección y Prevención Automatizada de Intrusiones (IDS – IPS) |

Cloud Computing: Seguridad en la Nube

– Amenazas específicas del entorno de Cloud Computing

– Estrategias de protección

– Adecuación de las políticas de seguridad

– Requerimientos para los proveedores de servicio

– Máquinas virtuales (VPS) y contenedores (Dockers)

– Virtualización: los riesgos

Normatividad y Cumplimiento

– La seguridad como un proceso estratégico de la organización

– Estándares internacionales

– La familia de normas ISO 27000

– Sistemas de Gestión de Seguridad de la Información (SGSI)

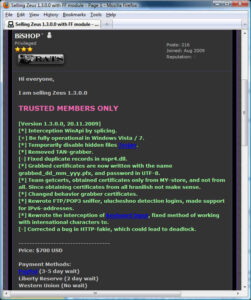

La Web Obscura (Dark Web)

– La necesidad de anonimato

– Plataformas para el anonimato

– TOR

– I2P

– Freenet

– Uso y abuso del anonimato

– Herramientas de software

Prácticas de Laboratorio

El curso incluye prácticas de laboratorio con equipos Cisco, Linux y Microsoft.

Requisitos

Conocer el funcionamiento de las tecnologías de redes más usuales, tales como: Ethernet, switching, routing y la familia de protocolos TCP/IP. Es aconsejable tener experiencia en la operación de redes de datos o estar interesado en dedicarse a esta área. Experiencia previa configurando routers y firewalls es benéfica, pero no es indispensable.

Duración

21 hrs. de clase

Modalidad Síncrona

Instructor en vivo. Impartición presencial o remota.

INVERSIÓN

Precio de Lista- Precio por participante en pesos mexicanos (mas IVA)

- También puede ser remoto a partir de un participante

- Personalizable

- Selecciona tus fechas y horarios